Das Sicherheitsforschungsteam von Checkmarx hat im März 2024 eine ausgeklügelte Angriffskampagne auf Github aufgedeckt, die die Software-Supply Chain zum Ziel hatte. Betroffen sind unter anderem die GitHub-Organisation Top.gg (mit einer Community von über 170.000 Nutzern) und mehrere individuelle Entwickler. Die Angreifer setzten dabei verschiedene Techniken ein, darunter die Übernahme von Konten durch gestohlene Browser-Cookies, das Einfügen bösartiger Codebeiträge mit verifizierten Commits, das Einrichten eines benutzerdefinierten Python-Spiegels und das Veröffentlichen schädlicher Pakete im PyPi-Register.

Die Angreifer kombinierten mehrere Techniken, um einen stillen Angriff auf die Software-Lieferkette zu starten, wobei sensible Informationen von den Opfern gestohlen wurden und Github Accounts durch Session Hijacking übernommen werden konntne. Mehrere bösartige Open-Source-Tools mit Clickbait-Beschreibungen wurden von den Angreifern erstellt, um Opfer zu ködern, die wahrscheinlich über Suchmaschinen kamen. Ein Angreifer verbreitete eine schädliche Abhängigkeit, die auf einer gefälschten Python-Infrastruktur gehostet wurde, und verlinkte sie mit beliebten Projekten auf GitHub und legitimen Python-Paketen. GitHub-Konten wurden übernommen, bösartige Python-Pakete veröffentlicht und Social-Engineering-Schemata von den Angreifern genutzt. Der mehrstufige und ausweichende bösartige Payload sammelt Passwörter, Anmeldeinformationen und mehr Daten von infizierten Systemen und leitet sie an die Infrastruktur des Angreifers weiter.

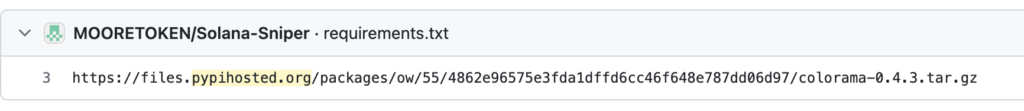

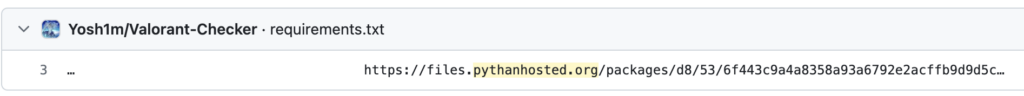

Die Angriffsinfrastruktur umfasste eine Website, die als Python-Paket-Spiegel erschien und unter der Domain „files[.]pypihosted[.]org“ und die Domain „files[.]pytanhosted[.]org“ registriert wurde. Diese Domainwahl ist ein cleveres Typosquatting des offiziellen Python-Spiegels „files.pythonhosted.org“.

Beispiele auf Gitub:

Die Angreifer erstellten nicht nur bösartige Repositories über ihre eigenen Konten, sondern übernahmen auch GitHub-Konten mit hoher Reputation, um über diese Konten bösartige Commits zu tätigen.

Das GitHub-Konto von „editor-syntax“ wurde wahrscheinlich durch gestohlene Cookies übernommen. Die Angreifer erlangten Zugriff auf die Session-Cookies des Kontos, wodurch sie die Authentifizierung umgehen und böswillige Aktivitäten über die GitHub-Benutzeroberfläche ausführen konnten.

Auch die Top.gg-Community wurde von diesem Angriff betroffen. Nutzer warnten „editor-syntax“ in einem Discord-Chat der Community über die bösartigen Aktivitäten, die von seinem Konto ausgingen.

Die Angreifer versteckten den schädlichen Link in den Commit-Nachrichten, indem sie ihn mit legitimen Dateien mischten, was die Entdeckung erschwerte.

Neben der Verbreitung der Malware über bösartige GitHub-Repositories nutzten die Angreifer auch ein schädliches Python-Paket namens „yocolor“, um eine mit Malware versehene Version des „colorama“-Paket weiter zu verbreiten. In diesem Zusammenhang empfehlen wir auch unseren anderen Artikel zu Typosquatting Malware auf Github zu lesen.

Professionelle Hilfe erwünscht?

Sentiguard ist spezialisiert auf Notfallhilfe nach Cyberattacken, IT Sicherheitsbeauftragte und IT Sicherheitskonzepte nach BSI Standard. Haben Sie Fragen und wünschen Sie unverbindliche Beratung, dann melden Sie sich gerne bei uns: