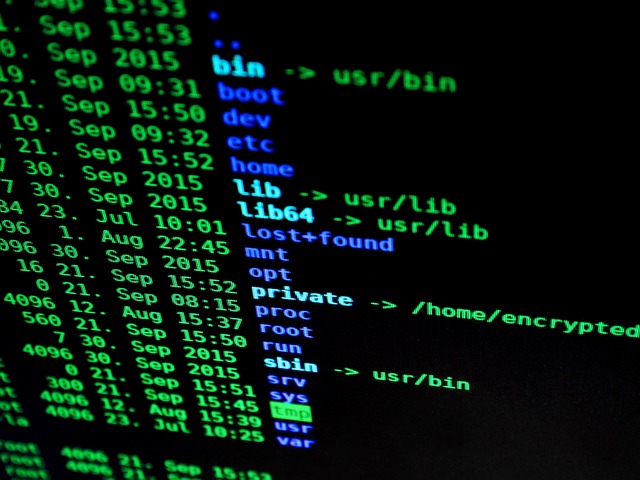

Eine Schwachstelle in der beliebten Async IO Python Bibliothek AIOHttp wird derzeit von Hackern ausgenutzt, um sich auf Servern umzusehen und sensible Daten von diesen zu stehlen. Bei der Ende Januar 2024 entdeckten Schwachstelle CVE-2024-23334, handelt es sich um eine sogenannte Directory Traversal-Schwachstelle, die es Angreifern ermöglicht, auf unautorisierte Dateien des Systems zuzugreifen, auf dem die anfällige aiohttp-Anwendung läuft.

Die Schwachstelle ermöglicht es Angreifern, potenziell sensible Informationen zu entwenden oder unbefugten Zugriff auf das System zu erlangen, indem sie beliebige Dateien lesen. Die Ursache für dieses Sicherheitsrisiko liegt in einer unsachgemäßen Konfiguration bei der Auflösung statischer Ressourcen in aiohttp, speziell wenn der Parameter follow_symlinks auf True gesetzt wird, ohne eine angemessene Validierung.

Betroffen sind alle Versionen von aiohttp vor 3.9.2. Nutzer und Entwickler, die aiohttp verwenden, stehen nun vor der dringenden Aufgabe, ihre Systeme zu aktualisieren und die Sicherheitslücke zu schließen.

Um das Risiko zu mindern, wird empfohlen, aiohttp auf Version 3.9.2 oder neuer zu aktualisieren, da in diesen Versionen die Schwachstelle behoben wurde. Falls ein sofortiges Update nicht möglich ist, sollte erwogen werden, den Parameter follow_symlinks zu deaktivieren, wenn statische Ressourcen in aiohttp konfiguriert werden. Dies kann die Angriffsfläche verringern, könnte jedoch auch die beabsichtigte Funktionalität beeinträchtigen. Zusätzlich kann die Implementierung eines Reverse-Proxys vor der aiohttp-Anwendung eine zusätzliche Sicherheitsebene bieten und helfen, Directory Traversal-Angriffe zu verhindern.

Professionelle Hilfe erwünscht?

Sentiguard ist spezialisiert auf Notfallhilfe nach Cyberattacken, IT Sicherheitsbeauftragte und IT Sicherheitskonzepte nach BSI Standard. Haben Sie Fragen und wünschen Sie unverbindliche Beratung, dann melden Sie sich gerne bei uns: