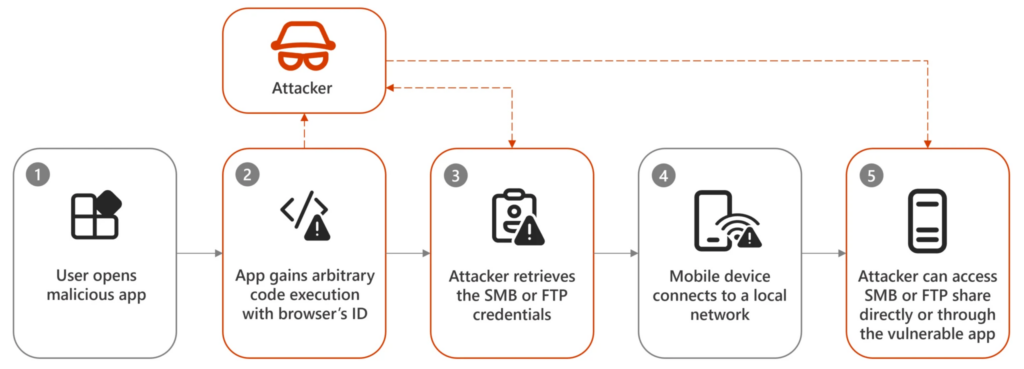

Microsoft Threat Intelligence hat ein Schwachstellenmuster in mehreren populären Android-Anwendungen aufgedeckt, das es einer bösartigen App ermöglicht, Dateien im Heimverzeichnis der betroffenen App zu überschreiben. Diese Schwachstelle kann zu willkürlicher Codeausführung und Token-Diebstahl führen, je nach Implementierung der betroffenen Anwendung. Durch den Android internen Sharing Mechanismus könnten bösartige Apps Zugriff auf SMB und FTP Zugangsdaten bekommen, die auf dem Android Gerät gespeichert sind.

Microsoft identifizierte mehrere betroffene Anwendungen wie dem Xiaomi File Manager im Google Play Store, die zusammen über vier Milliarden Mal installiert wurden. Diese Schwachstelle könnte auch in weiteren Apps vorhanden sein. Microsoft teilt diese Forschungsergebnisse, um Entwickler und Herausgeber dazu anzuregen, ihre Apps auf ähnliche Probleme zu überprüfen, sie gegebenenfalls zu beheben und solche Schwachstellen in neuen Apps oder Releases zu vermeiden.

In einem Blogbeitrag gibt Microsoft einen allgemeinen Überblick über das Schwachstellenmuster und konzentriert sich dann auf Android-Share-Ziele, da diese am anfälligsten für solche Angriffe sind.

Professionelle Hilfe erwünscht?

Sentiguard ist spezialisiert auf Notfallhilfe nach Cyberattacken, IT Sicherheitsbeauftragte und IT Sicherheitskonzepte nach BSI Standard. Haben Sie Fragen und wünschen Sie unverbindliche Beratung, dann melden Sie sich gerne bei uns: